第48回 二要素認証を突破する方法

ネット銀行の利用が一般化し、特にスマホの隆盛に伴って、その上での送金等を行うことが常になりました。送金だけでなく、すべての社会的行為にスマホが用いられるようになり、それが不正に利用される危険性とその被害の大きさが問題となってきました。不正送金によって銀行口座から預金を盗まれることも大きな問題ですが、SNS等で本人になりすまされて、最悪の場合、フィッシング詐欺等犯罪の片棒を担がされることもあり得るのです。

このなりすましを防ぐ、つまり本人が本人であるか否かを判別するために、IDとパスワードが存在します。このIDとパスワードを安全に利用する、つまり本人しか使えないようにすることで、なりすましを防いでいたのです。そのIDとパスワードの管理ですが、特にパスワードを1234や名前、生年月日、住所等に由来するものにしたり、英和辞典や国語辞典に載っている単語にしたり、更には銀行やSNSを含む、すべてのネットサービスでのIDとパスワードを同一にする等は論外としても、IDとパスワードが盗まれて、なりすましをされ、被害に遭うということが多発しています。

その対策として、指紋認証や顔画像認証等、身体情報を利用した認証、いわゆるバイオメトリック認証がその候補でしたが、必ずしもスマホや携帯にその装置が付属していない、あるいはアプリを利用したとしても精度等に問題もあり、携帯電話やスマホのSMSやメールを利用したワンタイムパスワードが推奨されています。これは例えば銀行にアクセスする際には、自分の銀行口座にIDとPWでアクセスし、さらにあらかじめ登録しているスマホや携帯電話のSMSやメールに、毎回変わるパスワードが送られて、そのパスワード(ワンタイムパスワード)を入力して初めて、口座閲覧や決済等が出来る方法です。2要素認証と呼ばれています。

しかしこのワンタイムパスワード方式でも絶対安全というわけではありません。ワンタイムパスワードを突破する方法が考えられて、さらにその方法を利用した被害が起こっています。一つはフィッシング詐欺という方法です。銀行口座やSMSの登録サイトに似せた偽のサイトが作られ、言葉巧みに誘導されて、そこでIDとPWを入力させられる方法です。もちろん、これだけでは2段階認証であるワンタイムパスワードを突破することはできません。次に本人のスマホや携帯電話にワンタイムパスワードが表示されます。それを偽のサイトに入力させ、間髪いれずに、攻撃者(詐欺師)は入手したIDとPW、それにワンタイムパスワードを正当なサイトに入力し、なりすましを行うのです。偽のサイトに入力した本人には、「サイトが込み合っています。しばらくしてから再度入力してください」といって、今度は正式なサイトに誘導するのです。そうこうしている間に成りすました攻撃者は手際よく不正な行為を行うのです。

最近になって、日本でもSIMスワップ詐欺(攻撃)が問題となってきました。これは一言で言うとスマホの乗っ取りです。スマホ自体を乗っ取るのではなく、スマホのSIM、正確にはSIMの情報を乗っ取るのです。通信会社ではSIMによって誰の携帯か、正確には電話番号を識別しています。このSIMの情報を攻撃者(詐欺師)が所有するSIMの情報と入れ替える(スワップ)のです。攻撃者は本人の情報を集めて、自動車免許証等の身分証明書を偽造し、成りすました上で、携帯電話会社(通信会社)に行って、「スマホをおとしたので、その落としたスマホを無効にしてほしい」と依頼するのです。つまりSIMを白紙に戻すように依頼するのです。それから新しいスマホを用意し、そのスマホに今までのSIMの情報を入れることを要求します。これで元々所有していた人のスマホが詐欺師のスマホと入れ替わるのです。これによって、スマホの電話番号で認証を行っていた場合(先のワンタイムパスワードの例ように)、簡単に成りすますことが可能となります。このSIMスワップ詐欺への防御方法は、身分証明書を偽造されないように、住所氏名等の個人情報を含めて銀行等の口座情報を漏らさないことが重要です。

恋塚正隆の連載コラム

恋塚正隆の連載コラム 恋塚正隆の連載コラム

恋塚正隆の連載コラム 恋塚正隆の連載コラム

恋塚正隆の連載コラム JEITA連載寄稿

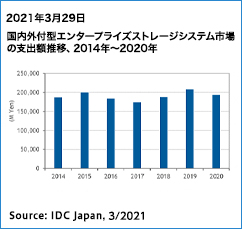

JEITA連載寄稿 「Storage Magazine」

「Storage Magazine」