第21回 2021年のサイバー攻撃

今年もはや1/10以上が過ぎ去り、昨年ほぼ1年間にわたるコロナ禍がワクチンという一筋の明かりが見え始めたとはいえ、収束しない状況が続いています。コロナ禍とサイバーセキュリティの関係はテレワークの実践だけでなく、人々が在宅で、ほぼ生活全般を行う社会となり、更なる問題を引き起こし、重要な課題となりました。企業活動においてもSalesforceの利用者側の設定不備による情報漏えいの問題をはじめとして、クラウド運用におけるセキュリティの脆弱性が顕在化することとなっています。

昨年は報道されているだけでも国内の企業にとって大きなサイバー攻撃が少なからずありました。たとえば自動車メーカのホンダはサイバー攻撃を受け、ほぼネットワーク全体が影響を受け、社内でシステム障害が起こるだけでなく、結果的に海外を含めて、生産ラインが2日間、停止するという事態に追い込まれました。カプコンもサイバー攻撃を受け、大量の社内情報を流出させるだけでなく、やはりシステム障害を起こしています。三菱電機もサイバー攻撃によって、社内の機密情報が漏えいした可能性が指摘されています。これらの会社以外でも、著名な大企業がサイバー攻撃を受け、何らかの被害を受けた可能性を認めており、サイバー攻撃の事実はあったものの、被害についてはコメントしていない企業を含めるとその数は少なくなく、数十社を数えています。上場企業を中心にして、大企業と呼ばれる約4千社のうち1%にも満たない数ということで安心する人もいるでしょう。これはサイバー攻撃を受けた数ではありません。被害を受けた数なのです。大企業ともなれば監査体制も少なからず存在し、実社会の警備体制と同様、サイバー社会での攻撃や不正に関して一定の対策を講じているはずです。対策を講じていても被害を受ける企業が1%も存在するのです。しかもこの1%は外部に公表された数字です。公表していない数字も十分あり得ます。

企業だけではありません。ここ数年、個人も大きな被害を受けるようになりました。以前からネットバンクの不正送金が問題となっていました。かつてはネットバンクからの案内を装ったスパムメールからフィッシングサイトに誘導し、口座番号とパスワードを入力させ、つまり盗み出し、それを利用して不正送金を行っていました。目的を達したフィッシングサイトは入力ミスがあったことを表示し、正規のネットバンクサイトに再誘導すれば怪しまれることなく成功するのです。その後、二要素認証として、ワンタイムパスワードや乱数表を用いるようになり、それに対応して、フィッシングサイトも巧妙となり、乱数表をすべて記入させる工夫やマルウェアを利用したワンタイムパスワード越えも出現しています。さらに決済がスマホでおこなわれるようになり、併せて独自通貨と言っても過言ではないポイントも多用されると、それらに対するサイバー攻撃が出現しています。その代表格が7payやPayPayに対する不正送金や不正利用を目的としたサイバー攻撃であり、昨年には前述(編集注:第16回)のドコモ口座事件に至ったのです。

大企業やスマホ決済へのサイバー攻撃だけではなく、特に中小企業へのサイバー攻撃が注目を浴びた、ここ数年でした。以前から資金的にも人的にも余裕のない中小企業ではサイバー攻撃に対して脆弱であり、それ以上にサイバーセキュリティに対する意識の欠如が指摘されていました。さらに大企業へのサイバー攻撃の被害が問題視されるとともに、サプライチェーン上の下層にある中小企業のセキュリティ対策の有無が無視できなくなってきたのです。実際、中小企業のセキュリティ対策が十分でなく、セキュリティ意識も低いことが数々の調査で明らかになっていました。しかしながら、それらはアンケート調査であって、危機感もさほど高くなく、被害調査になるとほとんど皆無に近い状態でした。2018年から2019年の約四か月間にかけて大阪商工会議所と神戸大学、それに東京海上日動火災が共同で大阪府内の様々な業種の中小企業30社において、その会社のネットワークに対し、サイバー攻撃の有無とその詳細、被害について詳細な分析を行いました。その結果、ほとんどすべての会社がサイバー攻撃を受け、6社については深刻な被害を受けた可能性が高いことが判明しています。6社以外にも不正アクセスが成功した可能性が高く、情報漏えいが行われた可能性がある会社も存在します。「可能性」として、被害等を確定させていない理由は会社がその被害や情報漏えいを公式に認めていないだけの理由です。ちなみにこの30社のほとんどは、自社のサイバーセキュリティ対策への自信から応募している傾向がありました。このように少なくとも最小限のセキュリティ対策を施した会社ですら、サイバー攻撃の被害にあう可能性が高いことが実証されたのです。そして何よりも危惧されることは、それらの会社はすべて自身らでの被害の発見ではなく、他所(調査実験)からの指摘によるものであるということです。

この調査実験を受けて、一昨年、昨年と経済産業省の取り組みとして、「サイバーセキュリティお助け隊」なる実証事業を行い、全国約1,000社に対して、サイバーセキュリティ対策支援を行ったところ、深刻なアラート(セキュリティ警告)が900件以上発生し、その中でも約100件が、悪意のあるファイル削除やアクセス制御、さらには他への不正アクセス等を行っています。中には対処を怠れば、5,000万円以上の被害となった例も存在します。

上記の中小企業に対するサイバー攻撃はサプライチェーンのトップに位置する大企業にも影響を及ぼすゆえ、その深刻さから、昨年11月に経済産業省が旗を振って、産業界全体が一体となって、サプライチェーンサイバーセキュリティコンソーシアム(SC3)を立ち上げ、強力にその対策を推進する体制を取っています。

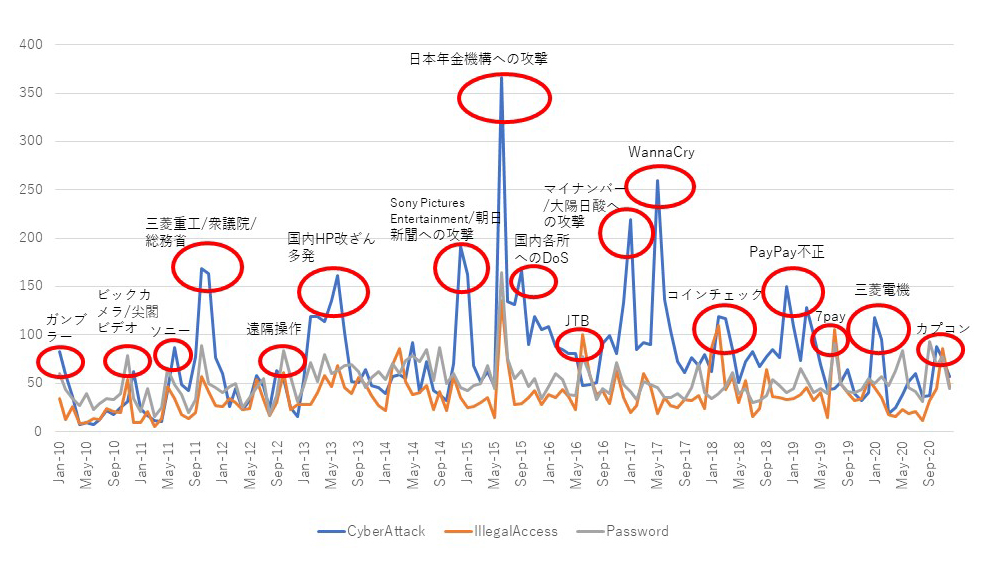

図1.最近のサイバー攻撃概観

2010年から2020年にかけてのサイバー攻撃に関係するインシデント(事件)を図にまとめます。この図は全国紙(朝日新聞、読売新聞、毎日新聞、産経新聞)において、その記事中で「パスワード」、「不正アクセス」、「サイバー攻撃」の3つの用語が登場した記事数を2010年1月から2020年12月までにおいて、月毎の総数のグラフとなっています。代表的なインシデントをそのグラフ中に記しています。この調査は新聞雑誌記事のデータベースであるG-Searchによって行いました。

この図において、各用語の月毎の総数は必ずしも年を追うごとに増加しているとは言えません。しかしこれは決してサイバー攻撃によるインシデントが減少しているのではなく、サイバー攻撃自体が一般化し、大企業で重大な被害が起こらない限り、ニュース性がなくなったと見るべきです。この図が指し示すことは、常にインシデントが起こっており、それが絶え間ないということです。

今年もニュースで大きく取り上げられるサイバー攻撃は必ず起こるでしょう。その手法は以前から大きく変わることはないと考えています。つまり、既知の脆弱性を利用し、弱いところから少し穴を広げ、つまり個人のパソコンやスマホから些細なサイバー攻撃を通して、ネットワークを介して、それを他のパソコンに広げていき、サーバと呼ばれる、根幹のコンピュータにその攻撃が達し、社会全体に深刻な被害を及ぼす結果となります。テレワークが定着するであろう今年、個人や中小企業のパソコンやスマホから端を発したサイバー攻撃が深刻化することになります。併せて、DX(デジタルトランスフォーメーション)の波が一般の人に届くどころか、飲み込むがごとく、急速に浸透し、その副作用として、デジタル社会での犯罪、つまりサイバー攻撃の餌食となり得る場面が間近に迫っています。一昨年から続くスマホ決済関係の不正利用はその序曲なのでしょう。根本的対策が取られたわけではなく、応急処置によって鎮静化しているだけです。今年、スマホ決済の新たなサービスの開始等、何かのきっかけで再度爆発的なインシデントが起こることは十分予想が出来ます。虎視眈々とその機会を狙っている人たちは確かに存在するのです。

恋塚正隆の連載コラム

恋塚正隆の連載コラム 恋塚正隆の連載コラム

恋塚正隆の連載コラム 恋塚正隆の連載コラム

恋塚正隆の連載コラム JEITA連載寄稿

JEITA連載寄稿 「Storage Magazine」

「Storage Magazine」